Эпидемия вируса Petya, инфицировавшего тысячи компьютеров по всей Украине, закончилась так же внезапно, как и началась. Спустя неделю после самой масштабной хакерской атаки в истории нашей страны «Накипело» разобралось: что произошло, можно ли восстановить данные и при чем тут беглый экс-министр доходов и сборов Клименко.

Что произошло?

Впервые вирус Petya был обнаружен в 2016 году — он шифровал базу данных, в которой были сведения о файлах на зараженных компьютерах, не давал загрузиться операционной системе и требовал выкуп — 0,9 биткоинов (300 долларов США по курсу на тот момент ).

Чуть больше чем через год, 27 июня 2017, накануне Дня Конституции Украины, новая модификация Petya заразила компьютеры по всему миру, при этом инфицируя в основном Украину — на нашу страну пришлось 75% от всех пострадавших машин.

В 10:30 первое сообщение о вирусе поступило в Главный ситуационный центр Совета национальной безопасности и обороны. Спустя полчаса эксперт по кибербезопасности уже докладывал Секретарю СНБО Александру Турчинову о растущей угрозе. Турчинов дал команду на выполнение специального протокола реакции на угрозы и начал обсуждать ситуацию с представителями Службы спецсвязи, Киберполиции и СБУ.

В это же время глава Государственного центра киберзащиты и противодействия киберугрозам Роман Боярчук проводил инструктаж для CERT-UA, команды быстрого реагирования на происшествия в киберсфере, и давал ее членам задание выяснить все, что возможно об атаке. Через несколько часов стало очевидно, что вирус угрожает всей стране.

Атаке подверглись Кабмин, энергетические компании, СМИ, супермаркеты, украинские банки, аэропорты в Харькове и Борисполе, киевское метро и даже Чернобыльская АЭС. Также сообщения о заражении поступили из Италии, России, Израиля, Сербии, Венгрии, Румынии, Польши, Аргентины, Чехии, Германии, Великобритании, США, Дании, Нидерландов, Испании, Индии, Франции и Эстонии. Основной вред Petya нанес украинским предприятия и госорганам: только Мининфраструктуры понесло миллионные убытки. По оценкам Ассоциации национальных разработчиков программного обеспечения, общий ущерб от вируса может составить 0,5% ВВП Украины.

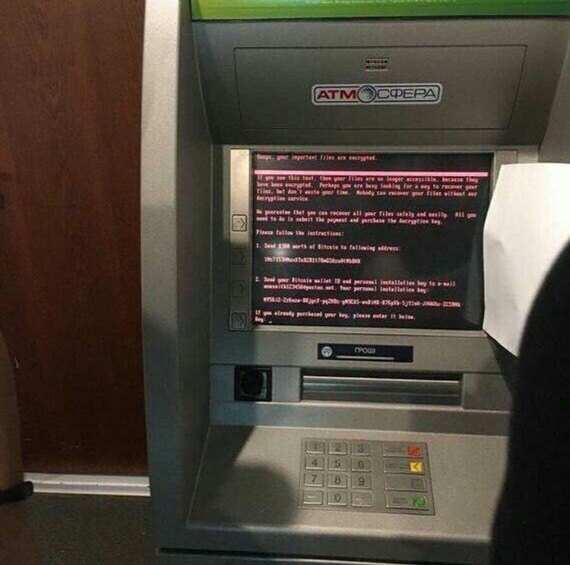

Зараженный банкомат одного из украинских банков

5 июля Арсен Аваков заявил о том, что днем ранее началась вторая волна вируса, которую успешно отбили специалисты Киберполиции.

Как распространялся вирус?

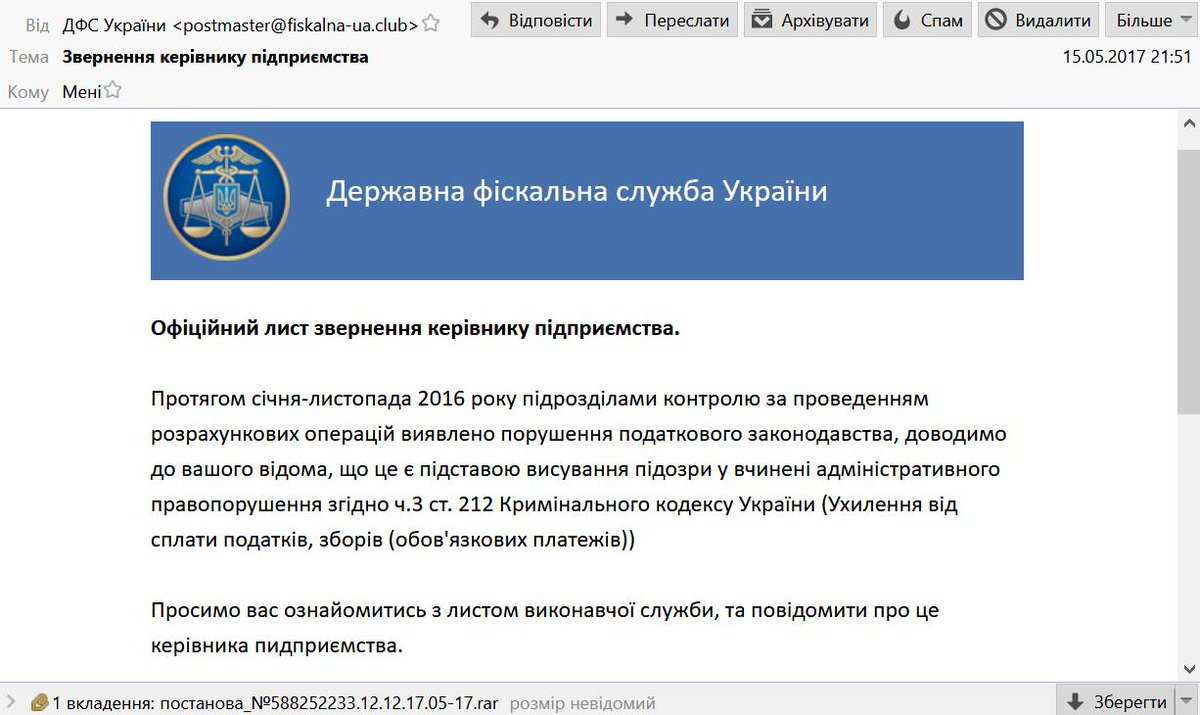

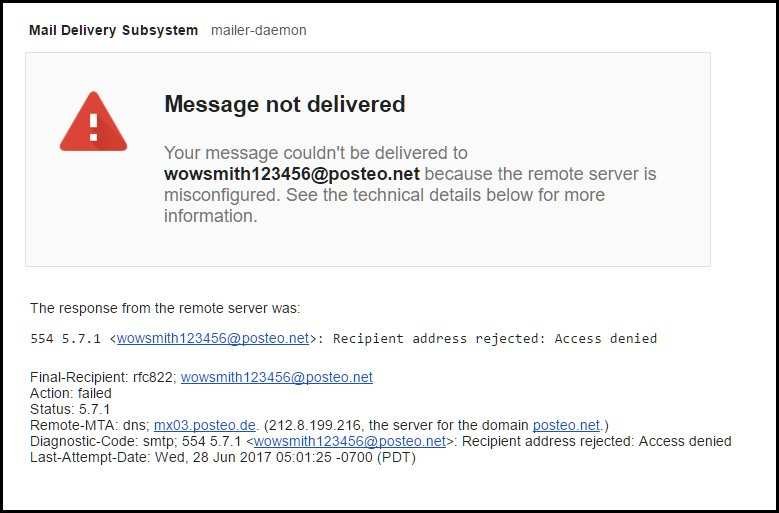

На многие компьютеры вирус попал через зараженные письма, которые рассылались по электронной почте под видом расчетных ведомостей, договоров и других официальных документов.

Скриншот зараженного письма

Однако основная причина заражения — бухгалтерская программа М.Е.Doc. Именно вместе с одним из обновлений М.Е.Doc вирус попадал на компьютеры украинских компаний, после чего на время «залегал на дно» и ждал 27 июня — дня начала широкомасштабной атаки.

Первыми о том, что Petya распространяется через М.Е.Doc., заявили пользователи форума Geektimes, которые провели процедуру обратной инженерии вируса. Вскоре эту информацию подтвердила Киберполиция и специалисты компании Microsoft.

Сначала создатели бухгалтерской программы отвергали все обвинения в том, что вредоносный код был встроен в их программное обеспечение, но позже все-таки признали, что один из их серверов был заражен неизвестными хакерами.

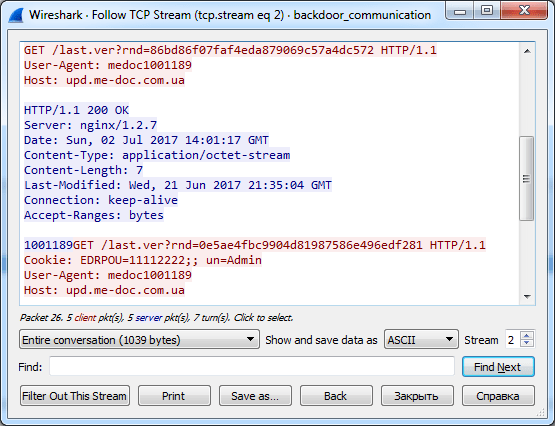

Оказалось, что вирус был спрятан минимум в трех обновлениях для программы бухгалтерской отчетности: от 14 апреля, 15 мая и 22 июня 2017 года. Petya содержался в одном из основных модулей программы, ZvitPublishedObjects.dll, при этом легального кода там было больше, чем вредоносного.

![Petya: итоги самой крупной кибератаки на Украину 3 Зараженный модуль был создан 15 мая[1]](https://nakipelo.ua/wp-content/uploads/2017/07/afb90f89298540f1b5e3defe21f15b8c1.png)

Зараженный модуль был создан 15 мая

HTTP-запрос от трояна , который содержит ЕДРПОУ

А что там M.E.Doc.? И вы обещали рассказать, при чем тут Клименко!

В офис компании-разработчика бухгалтерской программы, ООО «Інтелект-Сервіс» нагрянули с обысками правоохранители и изъяли около сотни серверов и другое оборудование.

Против руководства компании могут возбудить уголовное дело и выдвинуть обвинения в связи с кибератакой. По словам руководителя Киберполиции Сергея Демидюка, сотрудников компании не раз предупреждали, что их система безопасности уязвима.

«Вони про це знали. Їх багато разів попереджали різні антивірусні фірми. За це нехтування ці люди постануть перед кримінальною відповідальністю»— говорит Демидюк.

Кроме того, Департамент киберполиции настоятельно рекомендует всем, кто пользуется M.E.Doc. (а это примерно 1 млн компьютеров) перестать это делать, а машины, на которые оно установлено, отключить от сети.

При этом в интернете уже начали обсуждать связь M.E.Doc. с экс-министром доходов и сборов Александром Клименко, который в 2014 году сбежал из страны и скрывается в РФ. Гендиректор интернет-магазина Rozetka Владислав Чечёткин на своей странице в Facebook называет бухгалтерскую программу «стукачиком, которого всучил нам Клименко», однако прямой связи между компанией «Інтелект-Сервіс» и Александром Клименко не прослеживается.

Так, а кто эти самые злоумышленники, уже известно?

СБУ заявила о наличии российского следа в хакерских атаках на украинские сети, но пока не раскрылаи деталей, на чем основаны такие выводы. Это же подтвердил и секретарь СНБО Александр Турчинов, заявив что Petya — «часть гибридной войны, которую ведет РФ против Украины». Другие эксперты по кибербезопасности, например, Джон Уотерс, глава крупной американской компании FireEye, занимающейся безопасностью сетей, также говорят о том, что Россия — главный подозреваемый.

«Это убийца, маскирующийся под вирус-вымогатель. И мы вполне уверены, что это дело рук России» — прокомментировал Уотерс для Financial Times.

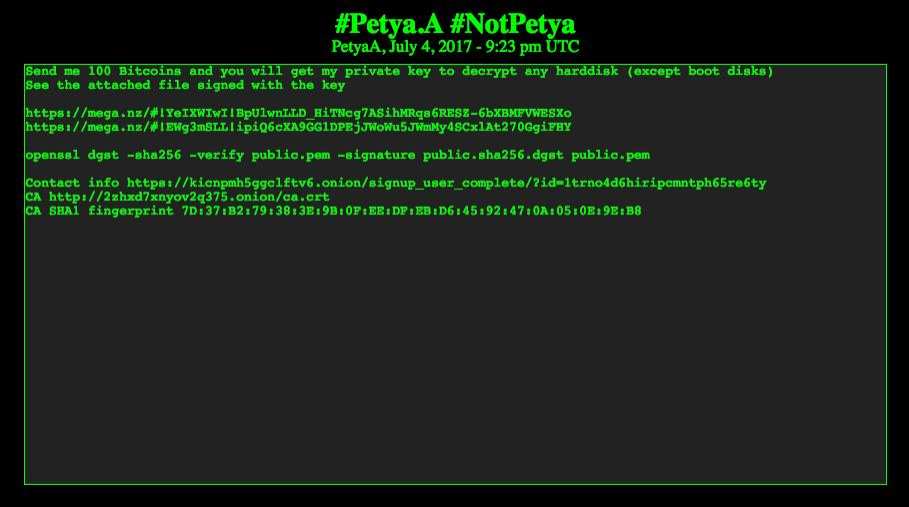

Создатели вируса на неделю залегли на дно и не давали о себе знать. В 22:10 по Гринвичу, 5 июля преступники вывели все деньги со своего Bitcoin-кошелька (около 10 тысяч долларов). В 21:23 и в 21:20 по Гринвичу на сайтах DeepPaste и PasteBin (сайты, с помощью которых программисты делятся друг с другом отрывками кода) появилось сообщение с предложением о продаже за 100 биткоинов (около 256 000 долларов на момент написания этой статьи) универсального кода, который позволит расшифровать данные на любом компьютере, ставшим жертвой Petya.

Запись с требованием выкупа

При этом авторы сообщения не оставили адрес Bitcoin-кошелька, на который можно отправить деньги, а только дали ссылку на чат в Dark web, Темном Интернете — той части Всемирной паутины, которая не индексируется поисковыми системами.

Журналисты издания Мotherboard связались с авторами объявления, запустили вирус на виртуальной машине и получили зашифрованный doc-файл, который отправили вымогателям. Спустя два часа они получили обратно расшифрованный документ.

Неизвестно, являются ли авторами Petya те, кто общался с журналистами, но у этих людей, вероятно, есть исходный код вируса. Но даже если выкуп заплатят, не факт, что данные получится восстановить: киберэксперты, с которыми общались Motherboard, говорят, что файлы объемом больше одного мегабайта восстановить не удастся из-за ошибок в самом вирусе. Текстовый файл, который расшифровали для Motherboard их собеседники по чату в Dark web, весил 200 килобайт. Когда журналисты предложили расшифровать еще один файл большего размера, им просто ничего не ответили.

Если мой компьютер заражен и я заплачу, это поможет?

Не стоит платить преступникам — даже если вы и отправите им деньги, не факт, что вернете данные. Пока что неизвестно ни об одном пострадавшем, который заплатил выкуп и смог расшифровать файлы. Кроме того, есть возможность, что Petya только маскировался под вирус-вымогатель, а на самом деле уничтожал информацию. Об этом говорит, в частности, и Мэтт Суиче, основатель фирмы по кибербезопасности Comae. В своем исследовании вируса он заявляет, что новая версия Petya полностью стирает минимум 18 секторов жесткого диска, перезаписывая на них другие данные.

Кроме того, адрес электронной почты, по которому раньше можно было связаться с вымогателями, уничтожен провайдером, так что даже если вы и отправите деньги на их Bitcoin-кошелек, не сможете получить дальнейшие инструкции.

Фото: Mikko Hypponen

По словам Мэтта Суиче, требования выкупа могут быть уловкой, чтобы привлечь внимание СМИ к «таинственной хакерской группировке», отведя при этом подозрения от государства. Какое именно государство он имеет ввиду, Суиче не уточнил.

ПІДПИШІТЬСЯ НА TELEGRAM-КАНАЛ НАКИПІЛО, щоб бути в курсі свіжих новин